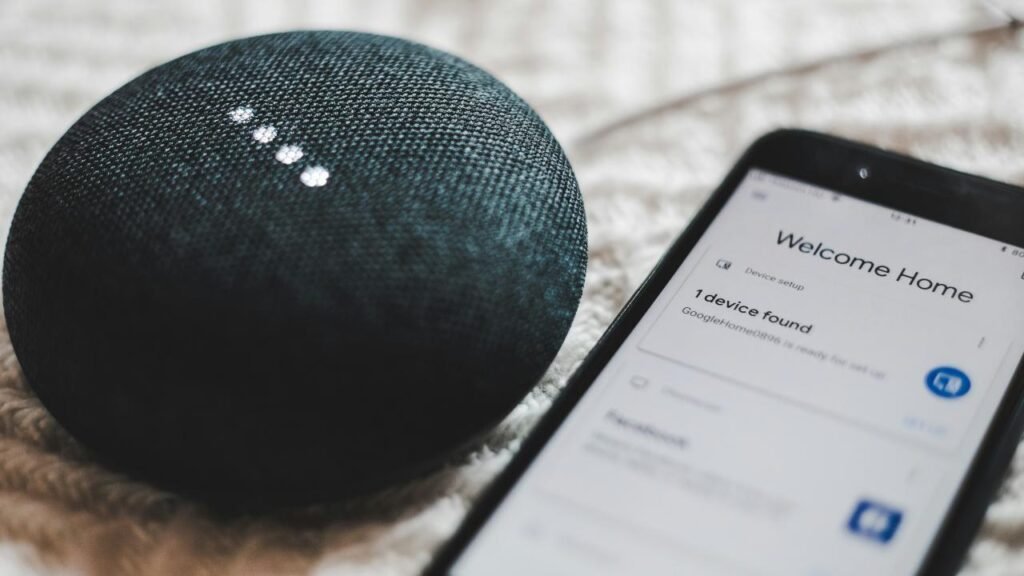

Diez vulnerabilidades del IoT y la domótica que debemos considerar para nuestra protección

En la actualidad, casi todos los dispositivos en nuestros hogares pueden conectarse a Internet. Desde el reloj que llevas puesto hasta tu frigorífico o el enchufe donde recargas tu móvil. Pero, ¿te has puesto a pensar en la facilidad con la que pueden ser hackeados estos aparatos? En este artículo, te presento las 10 vulnerabilidades