– GOBIERNO DE ESPAÑA.

MADRID, 17 Mar. (CIBERPRO) –

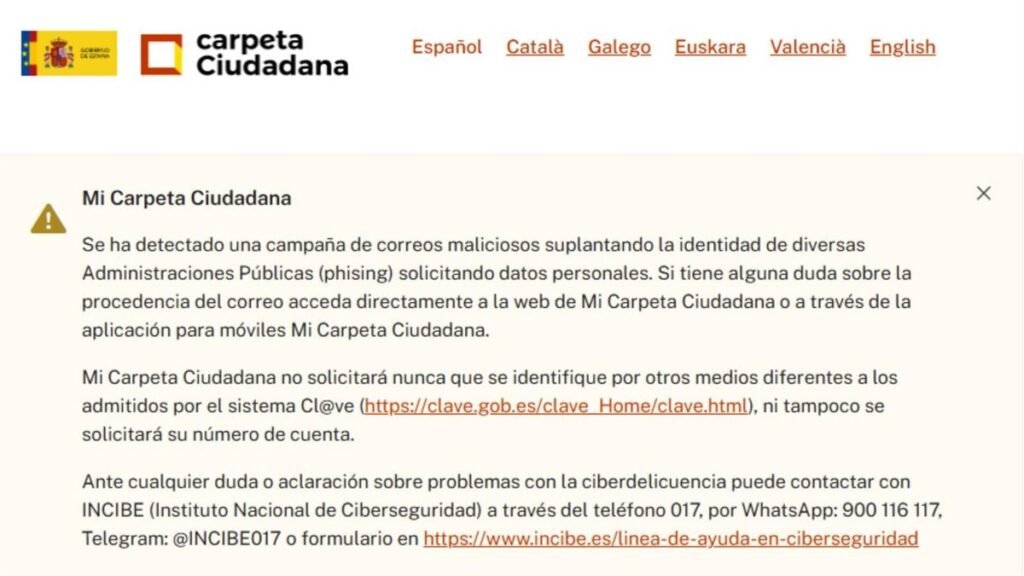

ESET ha detectado una campaña de ‘phishing’ destinada a robar datos personales y credenciales bancarias mediante la suplantación de ‘Mi Carpeta Ciudadana’, el portal gubernamental para acceder a trámites administrativos.

Los afectados reciben un correo donde se les informa sobre la concesión de un abono, indicando que para reclamarlo deben ingresar en su área personal del portal ‘Mi Carpeta Ciudadana’.

«Después de una exhaustiva revisión, se ha determinado que, según las decisiones de las autoridades competentes, tiene derecho a un importe de euro283,70 (para ciudadanos) o euro541,30 (para empresas), que ya está disponible para usted», se menciona en el correo, compartido por la empresa de ciberseguridad ESET.

Al hacer clic en el enlace del correo, los usuarios son redirigidos a una página fraudulenta que imita el diseño y los logos de la página oficial. Sin embargo, ESET ha señalado que el dominio no está relacionado con el Gobierno y que está registrado en la Isla de Man (Inglaterra).

Los usuarios pueden sentirse seguros al ver el candado de seguridad con el certificado legítimo, pero la compañía de seguridad ha aclarado que esto solo asegura que la comunicación entre el dispositivo y el sitio está cifrada, no que la página en sí sea segura.

Cuando la víctima accede al sitio y elige entre ciudadano o empresa, se presentan varias páginas consecutivas donde se solicitan datos personales como nombre, dirección, teléfono o DNI. Aunque esta información puede ser útil para futuros ataques, los delincuentes buscan principalmente el acceso a las cuentas bancarias.

Para obtener estos datos, los estafadores convencen a las víctimas de que deben proporcionar el número IBAN de la cuenta a la que desean que se les envíe el dinero prometido en el correo electrónico.

Una vez que se facilita el IBAN, se genera un nuevo paso donde se solicita al usuario que introduzca la contraseña de acceso al servicio de banca ‘online’. En este momento, los delincuentes ya tienen la información necesaria para ingresar, revisar el saldo y tratar de realizar una transferencia a otra cuenta.

Sin embargo, muchos usuarios tienen activado un código de verificación para las transferencias que les llega al móvil para autorizar cualquier movimiento. En ese caso, los atacantes utilizan el número de teléfono proporcionado anteriormente para llamarles y solicitarles dicho código, alegando que es necesario para completar el abono prometido.

Ante este tipo de campañas, ESET ha subrayado la importancia de saber identificar los patrones de los delincuentes y contar con soluciones de seguridad capaces de detectar y clasificar como ‘spam’ los correos fraudulentos. Además, FACUA ha recomendado bloquear al remitente y eliminarlo de la bandeja de entrada si no se ha hecho clic en el enlace.

En caso de haber accedido a la web fraudulenta, las víctimas deben contactar con su Línea de Ayuda en Ciberseguridad para recibir asesoramiento personalizado.