El 14 de julio se registró un incidente en los DNS de Cloudflare, específicamente en el servicio 1.1.1.1, lo que generó rápidamente especulaciones sobre un posible ciberataque. La interrupción, que duró 62 minutos (desde las 21:48 hasta las 22:50 UTC), afectó la resolución de dominios para los usuarios de estos DNS públicos, impactando principalmente las consultas sobre los protocolos UDP, TCP y DoT. Posteriormente, en un comunicado oficial emitido el 15 de julio, Cloudflare aclaró que no fue un ataque cibernético ni un secuestro de BGP, sino un problema interno.

Los DNS, o Sistemas de Nombres de Dominio, son responsables de traducir las direcciones IP en nombres de páginas web. Por ejemplo, para acceder a RedesZone, solo necesitas escribir RedesZone.net, en lugar de recordar una dirección IP numérica. Este proceso se realiza justo antes de abrir un sitio web. Normalmente, utilizamos los DNS proporcionados por nuestro proveedor de Internet, pero también podemos optar por otros, como los de Cloudflare o Google, que son altamente recomendados.

Problema interno en los DNS de Cloudflare

La interrupción afectó a la mayoría de usuarios a nivel mundial que utilizaban los DNS de Cloudflare. Muchos no pudieron acceder a sitios web, tiendas en línea u otras plataformas, ya que al introducir el nombre del dominio, no se resolvía la dirección, impidiendo la carga de la página.

En su anuncio oficial, Cloudflare mencionó que el problema se debió a un error de configuración interna. Específicamente, esto ocurrió debido a un cambio en la configuración relacionado con una nueva DLS (Suite de Localización de Datos) que se había implementado recientemente, y que por error conectó los prefijos IP de los DNS 1.1.1.1 a un servicio DLS no operativo.

El 14 de julio, se implementó una actualización que añadió una ubicación de prueba a este servicio DLS inactivo, alterando incorrectamente la configuración de la red a nivel global, lo que causó el problema. Como resultado, los prefijos DNS 1.1.1.1 de Cloudflare apuntaron a una única ubicación desconectada. Esto llevó a los usuarios a ser redirigidos a un centro de datos inactivo, lo que les impidió acceder a sus sitios web deseados.

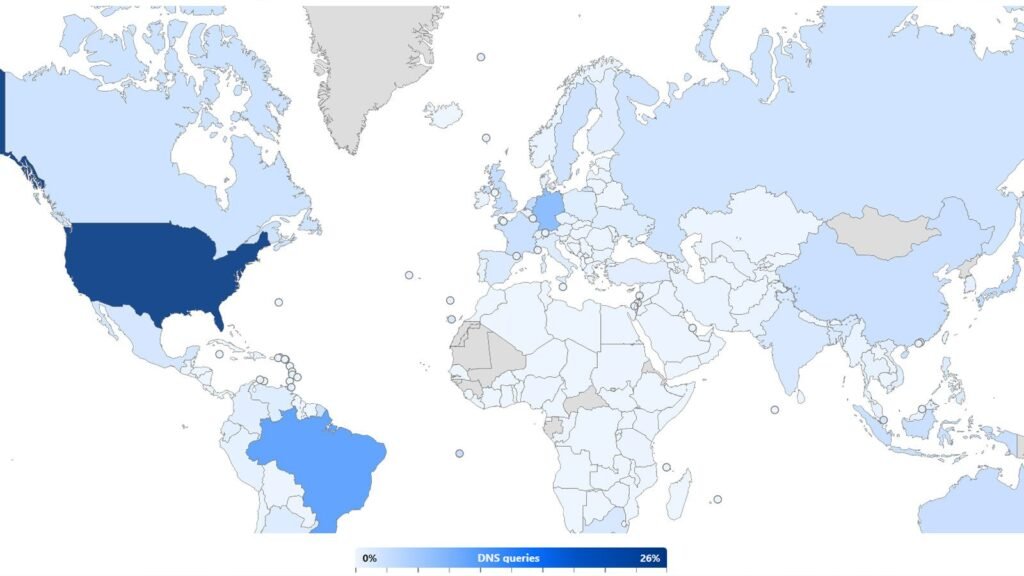

En el radar de Cloudflare, se puede observar el gráfico que muestra el volumen de DNS durante el incidente. En cuanto a los datos en España, nuestro país representó el 1,1% del total de este problema, mientras que la mayoría de los afectos se registraron en Estados Unidos, con un 25,5% del total.

Impacto del incidente

La configuración incorrecta se corrigió rápidamente. Comenzó a las 21:48h UTC, cuando se realizó la actualización, y a las 22:01h se detectó el problema, siendo revertido a las 22:20h. Así, 32 minutos después del inicio del problema, se volvieron a publicar los prefijos BGP que habían sido eliminados por error. Finalmente, a las 22:54h, se restableció el servicio en todas las ubicaciones afectadas.

Este incidente impactó a varios rangos de IP, incluyendo 1.1.1.1 (DNS primario de Cloudflare) y 1.0.0.1 (DNS secundario), además de otros dentro de la infraestructura de Cloudflare.

En cuanto al impacto en los protocolos, las consultas UDP, TCP y DNS sobre TLS (DoT) a las direcciones mencionadas experimentaron una caída significativa en el volumen, mientras que el tráfico DNS sobre HTTPS (DoH) casi no se vio afectado, dado que sigue un enrutamiento diferente a través de cloudflare-dns.com, según el reporte de Cloudflare.

El análisis de Cloudflare indica que el problema se debió al uso de sistemas heredados, que no contaban con las validaciones automáticas necesarias para prevenir errores humanos durante las actualizaciones. Esto podría haberse evitado si no se hubieran utilizado esos sistemas. Han señalado su intención de eliminar estos sistemas heredados y acelerar la migración a configuraciones más modernas y robustas ante incidentes similares.

Datos del incidente de Cloudflare

| Indicador | Valor / Estado | Fuente / Nota |

|---|---|---|

| Duración total del incidente | 62 minutos | Informe de Cloudflare |

| Impacto geográfico (EE.UU.) | 25.5% del total | Informe de Cloudflare |

| Impacto geográfico (España) | 1.1% del total | Informe de Cloudflare |

| Protocolos UDP, TCP, DoT | Caída significativa de volumen | Afectados por el enrutamiento erróneo |

| Protocolo DoH (DNS sobre HTTPS) | Prácticamente no afectado | Utiliza un enrutamiento diferente |

¿Qué hacer si te enfrentas a un problema similar? Si no logras acceder a un sitio web, esto podría deberse a un error de DNS, como el que ocurrió con Cloudflare. Disponemos de un tutorial completo donde explicamos cómo cambiar los DNS en tu ordenador o móvil. También podrías considerar otras opciones, como los DNS de Google, los de Cloudflare, Quad9 o OpenDNS.

Preguntas frecuentes

¿Ha afectado este problema a todo el mundo?

Sí, el problema fue global. Sin embargo, los países más impactados fueron Estados Unidos y Brasil. En Europa, el incidente pasó más desapercibido.

¿Qué hago si los DNS que utilizo son lentos o no funcionan bien?

Puedes cambiar los DNS en cualquier momento. Esto se puede hacer a nivel de router, para toda tu conexión, o en cada dispositivo que utilices, como un ordenador o un móvil.

¿Los DNS que utilice van a influir en la velocidad al navegar?

Sí, puede influir en la velocidad de carga de un sitio web. Si usas DNS rápidos y eficientes, es posible que un sitio web cargue más rápido en comparación con el uso de otros menos eficientes. Esto no afecta la velocidad de conexión a Internet que recibes en tu hogar.